信息安全管理与评估第一阶段

网络平台搭建与设备安全防护

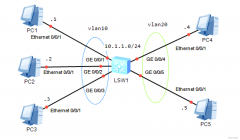

IP地址规划表设备名称接口IP地址对端设备防火墙FWETH0/1-2AG1130.254/30CSETH1/0/1CSETH1/0/2AG1140.254/30ETH0/30.254/30BCETH3ETH0/40.254/30BCETH4ETH0/5100.11/27IDCSERVER100.12ETH0/6200.1/28INTERNETLoopback11/24-Loopback21/24Loopback31/24Loopback41/24路由交换机CSVLAN40ETH1/0/4-817140.62/26PC2VLAN50ETH1/0/317150.62/26PC3VLAN51ETH1/0/2350.254/30BCETH5VLAN52ETH1/0/2450.254/24WAFETH3VLAN113ETH1/0/1VLAN113OSPF0.253/30FWETH0/1VLAN114ETH1/0/2VLAN114OSPF0.253/30FWETH0/2VLAN117ETHE1/0/170.253/30BCETH1VLAN118CSETHE1/0/180.253/30BCETH2ETH1/0/20VLAN1001916100.1/302001::192:168????1/112VLAN115OSPF0.254/30VLAN116OSPF0.254/30WSETH1/0/20无线控制器WSETH1/0/20VLAN1001916100.2/302001::192:168????2/112VLAN1150.253/30VLAN1160.253/30CSETH1/0/20VLAN30ETH1/0/317130.62/26PC1无线管理VLANVLAN101ETH1/0/21需配置APVLAN10需配置无线1VLAN20需配置无线2网络日志系统BCETH1网桥FWETH3CSETHE1/0/17ETH2网桥FWETH4CSETHE1/0/18ETH550.253/30CSETHE1/0/23WEB应用防火墙WAFETH350.253/30CSETHE1/0/24ETH4堡垒服务器

信息安全管理与评估第二阶段网络安全事件响应数字取证调查应用程序安全

第二部分数字取证调查任务操作系统取证A集团某服务器系统感染恶意程序,导致系统关键文件被破坏,信息被窃取。请分析A集团提供的系统镜像和内存镜像,找到恶意程序及破坏系统的证据信息。本任务素材清单:操作系统镜像、内存镜像。请根据赛题环境及任务要求提交正确答案。任务操作系统取证序号任务要求答案1任务要求12任务要求23任务要求34…

任务网络数据包分析A集团的网络安全监控系统发现恶意份子正在实施高级可持续攻击,并抓取了部分可疑流量包。请您根据捕捉到的流量包,搜寻出网络攻击线索,分解出隐藏的恶意程序,并分析恶意程序的行为。本任务素材清单:捕获的网络数据包文件。请根据赛题环境及任务要求提交正确答案。任务网络数据包分析序号任务要求答案1任务要求12任务要求23任务要求34…

任务计算机单机取证对给定取证镜像文件进行分析,搜寻证据关键字,请提取和固定比赛要求的标的证据文件,并按样例的格式要求填写相关信息,证据文件在总文件数中所占比例不低于15%。取证的信息可能隐藏在正常的、已删除的或受损的文件中,您可能需要运用编码转换技术、加解密技术、隐写技术、数据恢复技术,还需要熟悉常用的文件格式。本任务素材清单:取证镜像文件。请按要求完成该部分的工作任务。任务计算机单机取证证据编号在取证镜像中的文件名镜像中原文件Hash码evidence1evidence2evidence3evidence4evidence5evidence6evidence7evidence8evidence9evidence10

信息安全管理与评估第三阶段夺旗挑战-攻击

Web2服务器任务编号任务描述答案分值任务四Web2系统存在漏洞,请利用漏洞并找到flag,并将flag提交。flag格式flag{

FTP服务器任务编号任务描述答案分值任务六请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{

应用程序1服务器任务编号任务描述答案分值任务十四应用程序1服务器10000端口存在漏洞,找出其中隐藏的flag,并将flag提交。flag格式flag{

应用程序2服务器任务编号任务描述答案分值任务十五应用程序2服务器10001端口存在漏洞,找出其中隐藏的flag,并将flag提交。flag格式flag{

分值分布表表1第三阶段分值分布序号描述分值C夺旗C1信息收集C2逆向文件分析C3二进制漏洞利用C4应用服务漏洞利用C5杂项与密码学分析附录A1网络拓扑结构

文章为作者独立观点,不代表 股票程序化软件自动交易接口观点